Retour au sommaire de l'écran RGPD Traitements

Écran RGPD Traitements : Onglet Sécurité

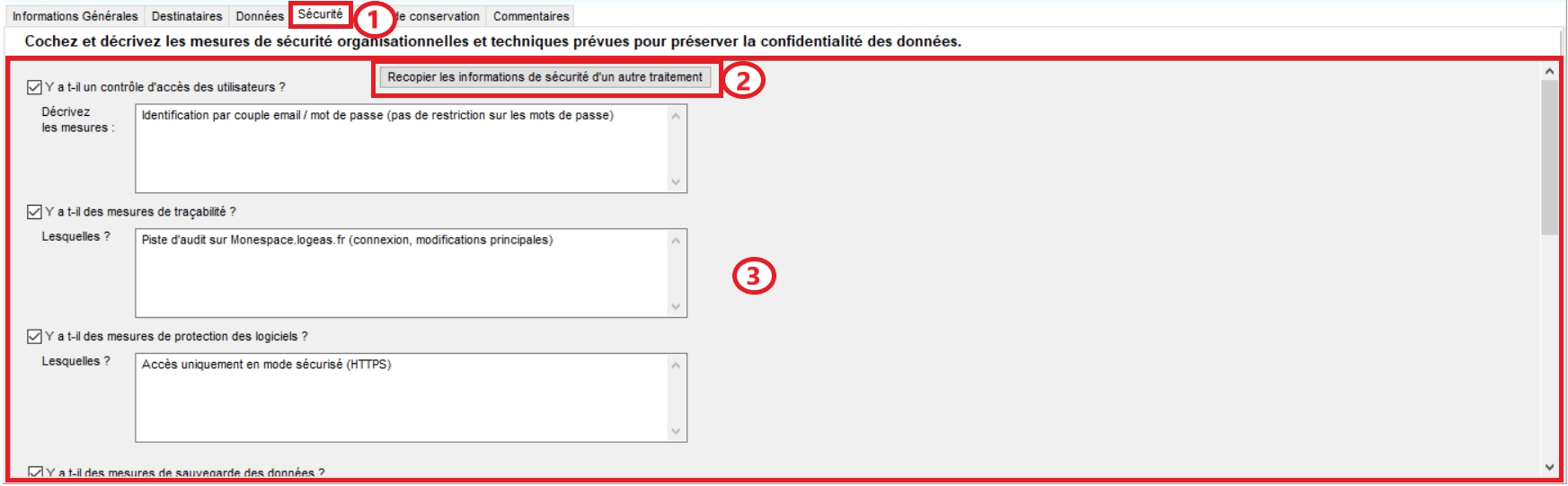

Cette page a pour but de vous présenter le quatrième sous-onglet de l'onglet des traitements RGPD : les mesures de sécurité.

Présentation

Cet onglet permet de décrire les mesures de sécurité organisationnelles et techniques appliquées lors d'un traitement pour préserver la confidentialité des données.

La CNIL insiste sur le fait que le niveau de sécurité doit être adapté aux risques soulevés par le traitement. Ainsi, les mesures suivantes constituent des garanties de base à prévoir et peuvent devoir être complétées.

| Numéro | Description |

|---|---|

| 1 | Sous-onglet sélectionné. |

| 2 | Bouton permettant de recopier les mesures de sécurité d'un autre traitement. |

| 3 | Panneau déroulant permettant d'avoir accès au différentes mesures de sécurité. |

Utilisation

Si les mesures définies sont appliquées :

1. Cochez la case correspondante.

2. Décrivez les mesures appliquées dans le champ de saisie situé en-dessous de la case à cocher.

Si les mesures définies ne sont pas appliquées : laissez la case décochée et le champ de saisie vide.

Pour vous aider, vous trouverez ci-dessous les définitions de chaque mesure demandée.

Vous pouvez aussi consulter la documentation de la CNIL en cliquant sur le lien suivant :

Guide de la sécurité des données personnelles

Mesures de contrôle d'accès des utilisateurs

Ces mesures permettent de sécuriser l'accès aux données utilisées lors de ce traitement.

C'est dans ce champ que vous pourrez préciser et décrire :

- Le mode d'identification comme la saisie d'un couple identifiant/mot de passe, l'identification biométrique, etc.

- Le type de compte donnant accès aux données comme un compte restrictif, un compte administrateur, etc.

- Le mode de construction du mot de passe comme les restrictions utilisées (nombre de caractères, type de caractères, etc.), etc.

Mesures de traçabilité

Ces mesures permettent de tracer les actions effectuées par les utilisateurs ou les personnes habilitées à manipuler les données liées au traitement.

C'est dans ce champ que vous pourrez préciser et décrire :

- La nature des traces comme la journalisation des accès des utilisateurs, l'historisation des actions effectuées, etc.

- Les données enregistrées comme l'identifiant, la date et l'heure de connexion, la valeur du champ avant et après modification, etc.

- La durée de conservation de ces traces comme la période de conservation avant et après archivage, etc.

Mesures de protection des logiciels

Ces mesures permettent de répertorier les différents aspects de la protection appliquée au logiciel.

C'est dans ce champ que vous pourrez préciser et décrire :

- Les protections antivirus appliquées comme l'antivirus utilisé sur les postes de l'organisme.

- Les mises à jour et les correctifs de sécurité comme la gestion des bugs, l'historique répertoriant le contenu des mises à jours, etc.

- Les tests effectués comme les tests de non-régression d'un logiciel lors d'une mise à jour, les tests intégrés au logiciel utilisé, etc.

Mesures de sauvegarde des données

Ces mesures permettent de définir le type de sauvegarde utilisé pour enregistrer les données.

C'est dans ce champ que vous pourrez préciser et décrire :

- Le contenu de la sauvegarde comme les données visées, etc.

- Le type de sauvegarde comme l'automatisation, la validation de l'utilisateur, etc.

- La fréquence de sauvegarde des données comme la définition des sauvegardes automatiques, leur fréquence, etc.

- Le lieu où les données sont sauvegardées comme le lieu de stockage du ou des serveurs, des classeurs, etc.

Mesures de chiffrement des données

Ces mesures permettent d'expliquer clairement le moyen utilisé pour chiffrer les données.

C'est dans ce champ que vous pourrez préciser et décrire :

- La technologie de sécurisation utilisée comme l'utilisation de TLS ou de SSL, l'accessibilité d'un site en https, etc.

- Le mode de cryptage utilisé pour assurer l'intégrité des données comme le hachage avec ou sans clé, etc.

Pour plus d'information sur le chiffrement des données, voici un lien utile vers le site de la CNIL :

Comprendre les grands principes de la cryptologie et du chiffrement

Mesures de contrôle des sous-traitants

Ces mesures permettent d'expliquer clairement le moyen utilisé pour contrôler les sous-traitants.

C'est dans ce champ que vous pourrez préciser et décrire :

- Les objets contractuels de sous traitance comme la description de l'action du sous-traitant sur les données, etc.

- Les limites contractuelles de sous traitance comme le champ d'action du sous-traitant sur la tâche qui lui est confiée, etc.

Pour plus d'information sur le contrôle des sous-traitants, voici un lien utile vers le site de la CNIL :

Gérer la sous-traitance

Autres mesures de sécurité

Si vous appliquez des mesures de sécurité qui ne rentrent pas dans les catégories ci-dessus, vous pouvez les définir dans ce champ.

![Haut de page [T]](/lib/tpl/khum1//images/top.png)